Die erweiterte Studienanalyse

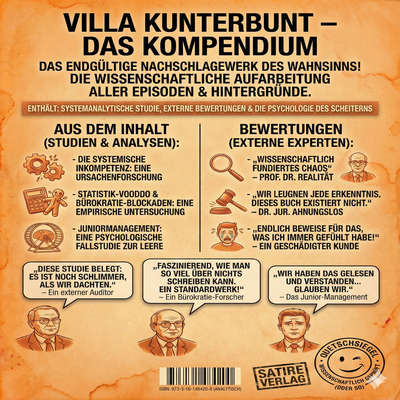

E01: Das Kompendium

Die Audioinhalte wurden mittels Text-to-Speech-Synthese (TTS) generiert. Als

Datengrundlage dienen

strukturierte Markdown-Skripte, die aus Studien, Berichten und technischer

Dokumentation extrahiert

wurden. Die Skripterstellung erfolgt intern oder durch Dritte, wobei sowohl rein manuelle

Verfahren als auch hybride Prozesse unter Einsatz von

Deep-Research-Modellen zur Anwendung kommen. Sämtliche Quelldateien unterliegen einer

abschließenden manuellen

Qualitätsprüfung.

In dieser Episode erfolgt eine tiefgehende systemtheoretische Dekonstruktion der „Villa Kunterbunt“

als IT-Infrastruktur. Was literarisch als Ort der Freiheit gilt, wird hier unter der Leitung der

Moderatorin und eines Experten für Systemanalyse als hochkomplexes, aber instabiles

Legacy-System analysiert. Die Analyse konzentriert sich primär auf die

Korrespondenzsysteme und die zugrunde liegende Architektur, wobei die Villa als

monolithisches Gefüge identifiziert wird, das durch eine extreme Anhäufung

technischer Schulden geprägt ist.

Die zentralen Argumente betreffen die mangelnde Governance und die kritische Sicherheitsarchitektur des Standorts. Es wird erörtert, wie das Fehlen einer effektiven Firewall den Zugriff durch externe Akteure wie staatliche Behörden begünstigt, während der „Root-User“ Pippi Langstrumpf durch unbeschränkte Privilegien jegliche Standardisierung verhindert. Die Diskussion beleuchtet zudem die asynchronen Kommunikationsprotokolle der Protagonistin sowie die Einbindung heterogener Peripherieeinheiten in das instabile Systemgefüge.

Der technologische Kontext verknüpft klassische Systemanalyse mit modernen Begriffen der IT-Security und des Prozessmanagements. Diese Folge bietet für Professionals im Bereich Software-Architektur und Business-Analyse einen innovativen Blickwinkel auf die Bewertung non-konformer Systeme und die Herausforderungen der Schatten-IT. Ein präziser Diskurs über die Belastbarkeit chaotischer Strukturen in einer regulatorisch geprägten Welt.

Die zentralen Argumente betreffen die mangelnde Governance und die kritische Sicherheitsarchitektur des Standorts. Es wird erörtert, wie das Fehlen einer effektiven Firewall den Zugriff durch externe Akteure wie staatliche Behörden begünstigt, während der „Root-User“ Pippi Langstrumpf durch unbeschränkte Privilegien jegliche Standardisierung verhindert. Die Diskussion beleuchtet zudem die asynchronen Kommunikationsprotokolle der Protagonistin sowie die Einbindung heterogener Peripherieeinheiten in das instabile Systemgefüge.

Der technologische Kontext verknüpft klassische Systemanalyse mit modernen Begriffen der IT-Security und des Prozessmanagements. Diese Folge bietet für Professionals im Bereich Software-Architektur und Business-Analyse einen innovativen Blickwinkel auf die Bewertung non-konformer Systeme und die Herausforderungen der Schatten-IT. Ein präziser Diskurs über die Belastbarkeit chaotischer Strukturen in einer regulatorisch geprägten Welt.

0:00

0:00